火绒经常报“对外ARP攻击拦截”,大概一天会出现个三五回。

被拦截的信息中可以看到IP:172.19.192.1,MAC:00-15-5D-1D-15-F4。

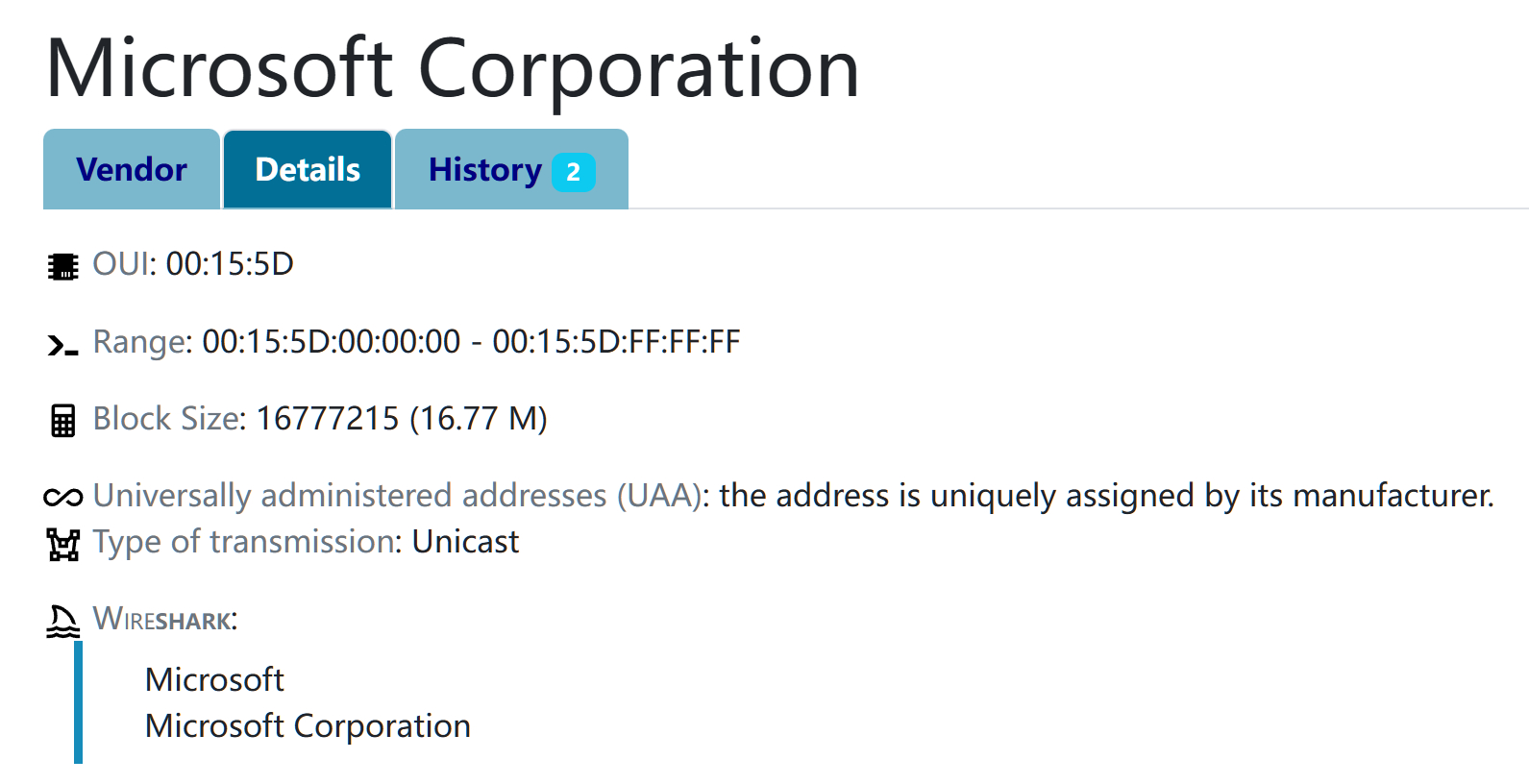

看到这个IP很容易反应过来这是属于A类的私有地址段,而MAC的前三个字节是OUI,有时候可以通过这个在网络上查到设备的生产厂商(如图1),发现是Microsoft的。

到这我基本上认为是没什么风险的了。 ipconfig /all 后发现,这是WSL“搞的鬼”。

Ethernet adapter vEthernet (WSL):

Physical Address… … … : 00-15-5D-1D-15-F4

IPv4 Address… … … . . : 172.19.192.1(Preferred)

但奇怪的是,输入wsl -l -v命令后发现状态都是Stopped。那我也没办法进去抓包分析。但直觉告诉我大概率是* podman-machine-default 搞的鬼。我先在Podman Desktop里面把podman-machine关掉再观察看看。